Анализ сетевого трафика позволяет выявить такие существующие в сети проблемы или симптомы, как повторная передача, застрявшее TCP-окно, широковещательный шторм): tcpdump, wireshark (ethereal), snoop.

ifconfig, netstat, /proc/net.

Собрание статей и заметок преимущественно по администрированию операционных систем Linux и Windows (но не только). Цель - собрать в одном месте полезное и интересное, что то вроде записной книжки. Большая часть скопирована целиком или скомпилирована из найденного в интернете, и я никоим образом не предендую на авторство, которое мне не принадлежит, чукча не писатель, чукча читатель. Некоторые же статейки - написаны мной, в качестве шпаргалок по мотивам прохождения некоторых квестов.

Анализ сетевого трафика позволяет выявить такие существующие в сети проблемы или симптомы, как повторная передача, застрявшее TCP-окно, широковещательный шторм): tcpdump, wireshark (ethereal), snoop.

ifconfig, netstat, /proc/net.

Элементарные единицы производительности сети:

Методы получения информации о производительности сети:

Лицензионное соглашение операционной системы Windows XP Professional разрешает 10 удаленных сетевых подключений без дополнительной лицензии (Windows XP Home Edition соответственно 5). Это означает, что используя нижеперечисленные методы Вы нарушаете лицензионное соглашение.

Cуществует множество путей соединить два компьютера, на которых установлена Ubuntu, чтобы появилась возможность передавать файлы между ними. Мы привыкли использовать устройства USB, переподключая их к разным компьютерам, что образно называют «сеть вручную». Но лучшим путём является использование SSHFS или «Secure SHell File System».

SSHFS использует OpenSSH, чтобы установить защищённое (зашифрованное) соединение между компьютерами. С подключенной сетью локальный пользователь получает возможность перемещать, открывать и редактировать файлы на удалённом компьютере так, как будто они находятся своём компьютере. Эти файлы будут выглядеть и реагировать точно так, как если бы находились на локальном компьютере.

В MacOS Lion свободная версия Samba была заменена на собственную разработку SMB. В результате чего организовать связь между машиной с Windows и MacOS стало проблематично. Завязать их между собой можно, но при попытке скопировать вложенные директории возникает ошибка передачи данных. И связана она каким то образом с файлами .DS_Store, в которых хранится информация о формате отображения текущей папки в окне Finder.

Довольно долго я мучился с SMB. Поднимать для связи отдельный сервер FTP крайне не хотелось, в том числе и вопросами безопасности. И только недавно обратил внимание на SSHFS. На MacOS организовать SSH-сервер очень просто, следовательно, осталось только найти подходящий клиент SSHFS для Windows.

На Хабре достаточно много разработчиков работают с файлами на удаленных хостах. На локальной машине запускается IDE, отладчик, все необходимое, а сами файлы находятся на сервере, где они регулярно бакапятся, автобилдятся, тестируются и так далее. Очень удобный рабочий вариант. Да я сам его использую.

Единственная проблема, доставляющая неудобство — файлы все же находятся на другом компе, и доступ к ним не такой простой и прозрачный как к «своим».

Под катом — как сделать такой доступ максимально удобным. Чтобы он запускался автоматом когда надо, а самое главное — чтобы не запускался, когда не надо!

В один прекрасный день понадобилось установить Zimbra — сервер коллективной работы. На железо денег начальству как всегда жаль. Решил проверить работу в Oracle VM VirtualBox, тем более что запас мощности имеется. Единственное но это то, что на шлюзе стандартный набор сервисов: Маршрутизация, DNS и DHCP. А они жёстко привязаны к сетевым адаптерам. Короче дождался ухода сотрудников и приступил к эксперементам.

Имеется два сетевых интерфейса WAN и LAN. Нас интересует LAN, смотрящий внутрь локальной сети. На нём настроены сервера Маршрутизации, DNS и DHCP. Следовательно после объединения адаптера LAN и адаптера "VirtualBox Host-Only Network" адаптер "LAN" перестанет быть доступным из локальной сети. Как следствие и сервера Маршрутизации, DNS и DHCP.

Первым делом выключаем Маршрутизацию. Удаляем сервер DNS и DHCP.

Как установить эту систему виртуализации описывать не буду, разберётся даже новичок.

Самое интересное даже не в установке самой желаемой OS. Процесс установки гостевой системы прост и не требует от пользователя дополнительных усилий. При создании виртуальной машины необходимо выбрать тип устанавливаемой гостевой системы, определить количество выделяемой ей оперативной памяти и создать виртуальный диск фиксированного размера или динамически расширяющийся по мере его заполнения в гостевой системе. Дальнейший процесс установки происходит так же, как и в других платформах виртуализации. Настройки можно изменить после установки гостевой OS, нажав Свойства для выделенной Виртуальной машины.

А конкретно речь пойдёт о типах 8p8c — для одножильной UTP, многожильной и универсальных 8p8c коннекторах.

Я честно говоря удивлён почему никто из «обжимальщиков» не задумывается о механике самого процесса вогнания пина коннектора в жилу.

Давайте вспомним как мы покупаем коннекторы в магазине:

More people than ever are using wireless networks as their primary networking medium. Great programs are available under X11 that give users a graphical interface to their wireless cards. Both GNOME and KDE include network management utilities, and a desktop-environment-agnostic utility called wicd also offers great functionality. But, what if you aren't running X11 and want to manage your wireless card? I don't cover how to install and activate your card here (for that, take a look at projects like madwifi or ndiswrapper). I assume your card is installed and configured properly, and that it is called wlan0. Most of the utilities mentioned below need to talk directly to your wireless card (or at least the card driver), so they need to be run with root privileges (just remember to use sudo).

Перевод Тренин Сергей, аkа greyzy

Версия : 1.7, от 22 апреля, 2008

Руководство применимо к версии smbldap-tools 0.9.3 (которое идет с пакетом версии 0.9.5, прим.перев.)

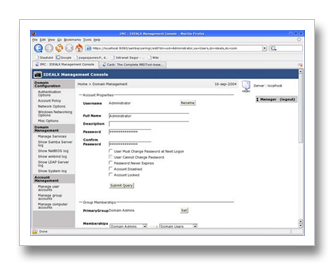

Оригинал документа является собственностью IDEALX (http://IDEALX.com), распространяется под условием лицензии GNU Free Documentation License (http://www.gnu.org/copyleft/fdl.html)

(Samba-3 by Example. John Terpstra)

Перевод Тренин Сергей, аkа greyzy

Версия 1-е октября 2009, oригинал на английском языке

Традиционно большинство P2P-приложений использовало TCP для обмена данными. Про то, что µTorrent начинает использовать новый протокол, основанный на UDP, на хабре уже упоминали (раз, два). В данном посте новый протокол µTP описан подробнее, в том числе его тюнинг и возможность отключения. Подробности описаны таким образом, чтобы было понятно далёким от сетевых протоколов людям.

Update: Официальная документация на протокол: www.bittorrent.org/beps/bep_0029.html

Задача: поднять и настроить систему UPnP на базе iptables в Linux Debian, дабы автоматически добавлялись для пользователей внутренней сети порты, разрешенные на выход во-вне. Например, для софта с динамическими портами.

Таким видом деятельности занимается технология UPnP, которую мы сейчас реализуем на базе файервола де-факто в Linux - iptables.